회사 내에 또는 IDC에 메일서버를 두고 메일서버 앞단에 보안게이트웨이인 SX-50이나 SX-101시리즈를 설치하여 해킹을 방지하고 스팸이나 바이러스 등의 위협으로 부터 메일서버를 보호하도록 할 수 있습니다.

이런 기능 중에서 메일서버로 유입되는 스팸과 바이러스 메일을 걸러내기 위한 기능이 UTM(통합위협관리)의 SMTP 프록시입니다. SX 보안게이트웨이 장비에서 UTM/SMTP를 설정하기 위한 과정을 아래와 같이 살펴보겠습니다.

UTM 메일시스템은 Halon-UTM-Scan 이란 커스텀 헤더를 메일 헤더에 추가하는 태그방식의 시스템으로 모든 메일을 분류하여 태그에 스팸여부를 기록하는 방식입니다. 따라서 뒷단의 메일서버에서 또는 사용자의 메일클라이언트에서 규칙을 만들어 스팸을 거부하거나 다른 폴더에 저장하도록 설정하여야 합니다.

네트워크 위상과 MX 레코드

UTM을 통해 귀사의 도메인으로 모든 메일을 전달하도록 하는 가장 좋은 방법은 귀사의 도메인에 대한 MX 레코드를 UTM/SMTP 프록시가 응답할 수 있는 방화벽의 외부 공인 주소로 변경하는 것입니다. 또한 "smtp_relay" 옵션을 반드시 설정하여야 합니다. 이는 실제 SMTP 서버의 IP주소를 등록하는 것입니다. 이 IP주소는 메일서버로 UTM/SMTP가 연결할 내부 또는 외부 조소입니다. 이들 모두를 설정하려면 방화벽 규칙을 추가하여야 합니다.

이 규칙은 웹인터페이스의 UTM->Setting->SMTP Server에서 등록할 수 있습니다.

방화벽 규칙

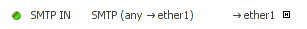

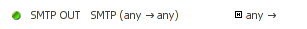

먼저 UTM/SMTP 프록시에 접속할 수 있도록 방화벽 규칙(정책)을 추가하여야 합니다. WAN(외부 인터넷)에서 귀하의 외부 IP주소(공인) 또는 방화벽 상의 IP 주소로 모든 트래픽을 허용하도록 정책을 추가합니다.

두번쨰로 방화벽 자체에서 메일서버로 SMTP 접속을 사용가능하도록 허용하여야 합니다. 이는 아래 일반 규칙을 추가하면 됩니다.

마지막으로 웹인터페이스나 CLI 모드에서 규칙이 방화벽에 적용하도록 하여야 합니다.

검사할 도메인을 추가

메일서버에 서로 다른 여러 도메인이 있다면 검사할 도메인을 아래 명령과 같이 방화벽에 추가하여야 합니다.

수신자측 도메인을 등록하지 않으면 이메일은 스팸여부를 검사하지 않습니다.

메일서버의 설정

UTM/SMTP 프록시를 사용할 때 연결은 방화벽 자체로 메일이 오게됩니다. 어떤 메일 서버는 기본적으로 로컬 주소로 부터 오는 메일을 릴레이하도록 하기 때문에 "open relay"로 스팸머로 부터 릴레이 공격을 당할 수도 있데 됩니다. UTM/SMTP를 사용하여 메일을 검사하는 경우에도 잘못되는 경우 귀사의 메일서버를 통해 심각한 스팸릴레이 트래픽이 발생될 수 있습니다. 이런 경우 블랙리스트 사이트에 등록될 수도 있습니다. 따라서 반드시 방화벽이 외부에서 접속할 수 있다면, 귀사의 메일서버가 방화벽 자체로 부터 들어오는 릴레이 메일을 허용하지 않도록 설정하여야 합니다. 반드시 LAN에서부터 들어오는 경우에만 릴레이 설정하시기 바랍니다.

UTM/SMTP 프록시 구동

모든 설정이 완료되었으면 UTM/SMTP 프록시를 구동하시기 바랍니다.

이를 완료하였지만 UTM/SMTP를 시작하지 못하면 아래 문제해결을 참조하시기 바랍니다.

문제해결

나의 LAN에서 내 도메인으로 메일을 발송할 수 없는 경우

방화벽으로 향하는 내부 라우팅 때문에, LAN 상에서 외부 IP주소인 서버로 연결할 수 없으며 MX 레코드의 포인터가 외부 주소를 지정하고 있어 문제가 발생합니다. 이런 경우 split-horizon DNS를 사용하는 것을 고려하거나 DNS 레코드를 내부 네트워크에서는 방화벽의 내부 IP주소로 지정하도록 설정하시기 바랍니다. 이런 경우에도 LAN에서 방화벽으로 연결되기 위한 트래픽을 허용하도록 정책을 등록하여야 합니다.

외부 사용자가 UTM/SMTP 프록시로 연결할 수 없는 경우

텔넷을 사용하여 UTM/SMTP 프록시에 연결을 시도하는데 접속이 되지 않는 경우 "could not open a coonection to host on port 25 : connect failed"와 같은 오류 메시지를 볼 수 있습니다. 이 경우는 UTM/SMTP 서비스를 시작하지 않아서 발생하므로 다음과 같이 명령하시기 바랍니다.

또는 SMTP 트래픽이 방화벽으로 들어오도록 방화벽 규칙을 잘못 적용한 경우일 수 있습니다. 이 경우 아래와 같이 명령을 통해 확인해 볼 수 있습니다.

다시 접속을 시도해보고 연결이 제대로 되었는지 확인하시기 바라며 방화벽 상의 외부 주소 인터페이스로 연결을 허용하도록 정책(규칙)을 만드시길 바랍니다.

연결은 되었지만 아무 응답이 없는 경우

연결을 했지만 시간이 흘러도 아무런 응답이 없이 일정시간 이후 접속이 종료된다면 프록시 서비스가 실제 SMTP 서버에 연결을 하지 못해 발생됩니다. 이는 보통 규칙을 빠뜨린 경우에 발생합니다. 이런 경우 아래와 같이 명령하여 확인해 상태를 확인하시기 바랍니다.

그리고 다시 접속을 해보고 연결이 제대로 되었는지 확인해보시기 바라며, 그래도 계속 문제가 발생되면 방화벽에서 메일서버로 SMTP 트래픽을 허용하도록 규칙을 다시 만들어 보시거나 기존 규칙을 적절하게 수정하십시오.

그래도 문제가 해결되지 않으면 소프트메일로 연락주시기 바랍니다.

감사합니다.

오봉근이었습니다.

이런 기능 중에서 메일서버로 유입되는 스팸과 바이러스 메일을 걸러내기 위한 기능이 UTM(통합위협관리)의 SMTP 프록시입니다. SX 보안게이트웨이 장비에서 UTM/SMTP를 설정하기 위한 과정을 아래와 같이 살펴보겠습니다.

UTM 메일시스템은 Halon-UTM-Scan 이란 커스텀 헤더를 메일 헤더에 추가하는 태그방식의 시스템으로 모든 메일을 분류하여 태그에 스팸여부를 기록하는 방식입니다. 따라서 뒷단의 메일서버에서 또는 사용자의 메일클라이언트에서 규칙을 만들어 스팸을 거부하거나 다른 폴더에 저장하도록 설정하여야 합니다.

네트워크 위상과 MX 레코드

UTM을 통해 귀사의 도메인으로 모든 메일을 전달하도록 하는 가장 좋은 방법은 귀사의 도메인에 대한 MX 레코드를 UTM/SMTP 프록시가 응답할 수 있는 방화벽의 외부 공인 주소로 변경하는 것입니다. 또한 "smtp_relay" 옵션을 반드시 설정하여야 합니다. 이는 실제 SMTP 서버의 IP주소를 등록하는 것입니다. 이 IP주소는 메일서버로 UTM/SMTP가 연결할 내부 또는 외부 조소입니다. 이들 모두를 설정하려면 방화벽 규칙을 추가하여야 합니다.

halon(office1)# mail option set smtp_relay "172.16.0.150"

이 규칙은 웹인터페이스의 UTM->Setting->SMTP Server에서 등록할 수 있습니다.

방화벽 규칙

먼저 UTM/SMTP 프록시에 접속할 수 있도록 방화벽 규칙(정책)을 추가하여야 합니다. WAN(외부 인터넷)에서 귀하의 외부 IP주소(공인) 또는 방화벽 상의 IP 주소로 모든 트래픽을 허용하도록 정책을 추가합니다.

두번쨰로 방화벽 자체에서 메일서버로 SMTP 접속을 사용가능하도록 허용하여야 합니다. 이는 아래 일반 규칙을 추가하면 됩니다.

마지막으로 웹인터페이스나 CLI 모드에서 규칙이 방화벽에 적용하도록 하여야 합니다.

halon(office1)# firewall config use

검사할 도메인을 추가

메일서버에 서로 다른 여러 도메인이 있다면 검사할 도메인을 아래 명령과 같이 방화벽에 추가하여야 합니다.

halon(office1)# mail domain add "Test Domain" "testdomain.com" "[UTM:%REASON%] "

수신자측 도메인을 등록하지 않으면 이메일은 스팸여부를 검사하지 않습니다.

메일서버의 설정

UTM/SMTP 프록시를 사용할 때 연결은 방화벽 자체로 메일이 오게됩니다. 어떤 메일 서버는 기본적으로 로컬 주소로 부터 오는 메일을 릴레이하도록 하기 때문에 "open relay"로 스팸머로 부터 릴레이 공격을 당할 수도 있데 됩니다. UTM/SMTP를 사용하여 메일을 검사하는 경우에도 잘못되는 경우 귀사의 메일서버를 통해 심각한 스팸릴레이 트래픽이 발생될 수 있습니다. 이런 경우 블랙리스트 사이트에 등록될 수도 있습니다. 따라서 반드시 방화벽이 외부에서 접속할 수 있다면, 귀사의 메일서버가 방화벽 자체로 부터 들어오는 릴레이 메일을 허용하지 않도록 설정하여야 합니다. 반드시 LAN에서부터 들어오는 경우에만 릴레이 설정하시기 바랍니다.

UTM/SMTP 프록시 구동

모든 설정이 완료되었으면 UTM/SMTP 프록시를 구동하시기 바랍니다.

halon(office1)# service utm smtp start

이를 완료하였지만 UTM/SMTP를 시작하지 못하면 아래 문제해결을 참조하시기 바랍니다.

문제해결

나의 LAN에서 내 도메인으로 메일을 발송할 수 없는 경우

방화벽으로 향하는 내부 라우팅 때문에, LAN 상에서 외부 IP주소인 서버로 연결할 수 없으며 MX 레코드의 포인터가 외부 주소를 지정하고 있어 문제가 발생합니다. 이런 경우 split-horizon DNS를 사용하는 것을 고려하거나 DNS 레코드를 내부 네트워크에서는 방화벽의 내부 IP주소로 지정하도록 설정하시기 바랍니다. 이런 경우에도 LAN에서 방화벽으로 연결되기 위한 트래픽을 허용하도록 정책을 등록하여야 합니다.

외부 사용자가 UTM/SMTP 프록시로 연결할 수 없는 경우

텔넷을 사용하여 UTM/SMTP 프록시에 연결을 시도하는데 접속이 되지 않는 경우 "could not open a coonection to host on port 25 : connect failed"와 같은 오류 메시지를 볼 수 있습니다. 이 경우는 UTM/SMTP 서비스를 시작하지 않아서 발생하므로 다음과 같이 명령하시기 바랍니다.

halon(office1)# service utm smtp start

또는 SMTP 트래픽이 방화벽으로 들어오도록 방화벽 규칙을 잘못 적용한 경우일 수 있습니다. 이 경우 아래와 같이 명령을 통해 확인해 볼 수 있습니다.

halon(office1)# firewall log on ether1 and port 25

다시 접속을 시도해보고 연결이 제대로 되었는지 확인하시기 바라며 방화벽 상의 외부 주소 인터페이스로 연결을 허용하도록 정책(규칙)을 만드시길 바랍니다.

연결은 되었지만 아무 응답이 없는 경우

연결을 했지만 시간이 흘러도 아무런 응답이 없이 일정시간 이후 접속이 종료된다면 프록시 서비스가 실제 SMTP 서버에 연결을 하지 못해 발생됩니다. 이는 보통 규칙을 빠뜨린 경우에 발생합니다. 이런 경우 아래와 같이 명령하여 확인해 상태를 확인하시기 바랍니다.

halon(office1)# firewall log host <IP of your SMTP-server> and port 25

그리고 다시 접속을 해보고 연결이 제대로 되었는지 확인해보시기 바라며, 그래도 계속 문제가 발생되면 방화벽에서 메일서버로 SMTP 트래픽을 허용하도록 규칙을 다시 만들어 보시거나 기존 규칙을 적절하게 수정하십시오.

그래도 문제가 해결되지 않으면 소프트메일로 연락주시기 바랍니다.

감사합니다.

오봉근이었습니다.